هانی پات ها یک تکنولوژی تقریبا جدید و شدیدا پویا هستند. همین ماهیت پویا باعث می شود که به راحتی نتوان آنها را تعریف کرد. Honeypot ها به خودی خود یک راه حل به شمار نرفته و هیچ مشکل امنیتی خاصی را حل نمی کنند، بلکه ابزارهای بسیار انعطاف پذیری هستند که کارهای مختلفی برای امنیت اطلاعات انجام می دهند.

این تکنولوژی با تکنولوژیهایی مانند فایروالها و سیستمهای تشخیص نفوذ (IDS) متفاوت است، چرا که این تکنولوژیها مسائل امنیتی خاصی را حل کرده و به همین دلیل راحتتر تعریف می شوند. فایروالها یک تکنولوژی پیشگیرانه به شمار می آیند، آنها از ورود مهاجمان به شبکه یا سیستم کامپیوتر جلوگیری می کنند. IDS ها یک تکنولوژی تشخیصی هستند. هدف آنها این است که فعالیتهای غیر مجاز یا خرابکارانه را شناسایی کرده و درباره آنها به متخصصان امنیت هشدار دهند. تعریف Honeypot ها کار سخت تری است، چرا که آنها ممکن است در پیشگیری، تشخیص، جمع آوری اطلاعات، و کارهای دیگری مورد استفاده قرار گیرند.

شاید بتوان یک Honeypot را به این صورت تعریف کرد :

Honeypot یک سیستم اطلاعاتی است که ارزش آن به استفاده غیر مجاز و ممنوع دیگران از آن است.

این تعریف به وسیله اعضای لیست ایمیل Honeypot انجام شده است. لیست ایمیل Honeypot یک فروم متشکل از بیش از 5000 متخصص امنیت است. از آنجاییکه Honeypot ها در اشکال و اندازه های مختلفی وجود دارند، ارائه تعریف جامعی از آن کار بسیار سختی است. تعریف یک Honeypot نشان دهنده نحوه کار آن و یا حتی هدف آن نیست. این تعریف صرفا ناظر به نحوه ارزش گذاری یک Honeypot است. به عبارت ساده تر، Honeypot ها یک تکنولوژی هستند که ارزش آنها به تعامل مجرمان با آنها بستگی دارد.

تمامی Honeypot ها بر اساس یک ایده کار می کنند : هیچکس نباید از آنها استفاده کند و یا با آنها تعامل برقرار نماید، هر تعاملی با Honeypot غیر مجاز شمرده شده و نشانه ای از یک حرکت خرابکارانه به شمار می رود.

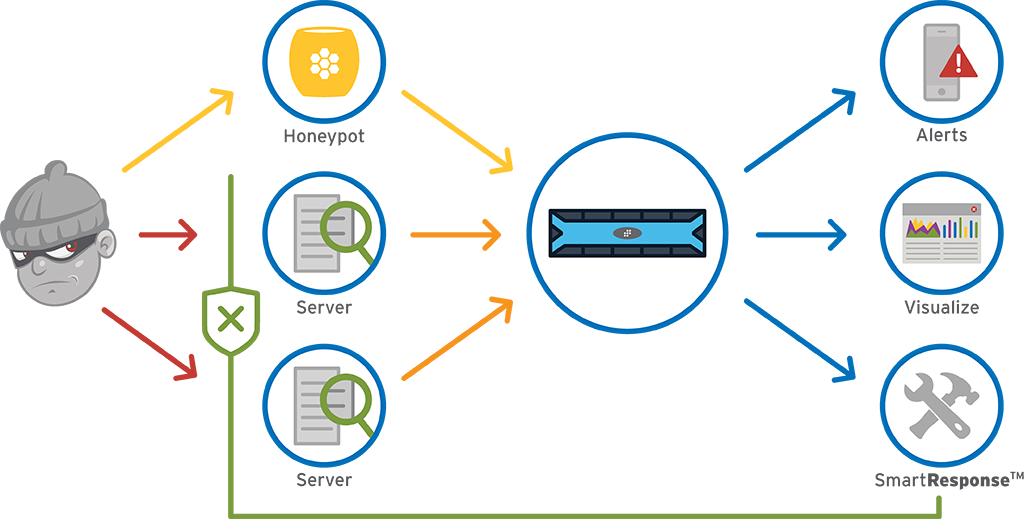

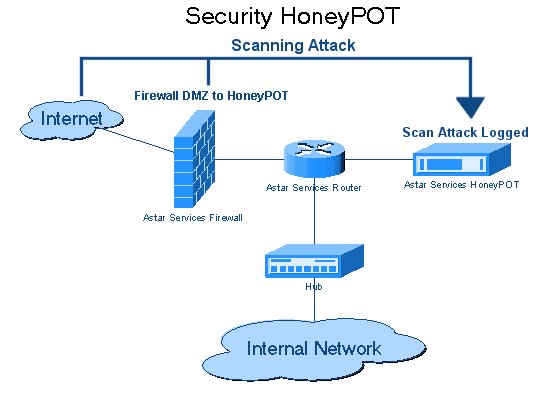

یک Honeypot سیستمی است که در شبکه سازمان قرار می گیرد، اما برای کاربران آن شبکه هیچ کاربردی ندارد و در حقیقت هیچ یک از اعضای سازمان حق برقراری هیچگونه ارتباطی با این سیستم را ندارند. این سیستم دارای یک سری ضعفهای امنیتی است. از آنجاییکه مهاجمان برای نفوذ به یک شبکه همیشه به دنبال سیستمهای دارای ضعف می گردند، این سیستم توجه آنها را به خود جلب می کند. و با توجه به اینکه هیچکس حق ارتباط با این سیستم را ندارد، پس هر تلاشی برای برقراری ارتباط با این سیستم، یک تلاش خرابکارانه از سوی مهاجمان محسوب می شود. در حقیقت این سیستم نوعی دام است که مهاجمان را فریب داده و به سوی خود جلب می کند و به این ترتیب علاوه بر امکان نظارت و کنترل کار مهاجمان، این فرصت را نیز به سازمان می دهد که فرد مهاجم را از سیستمهای اصلی شبکه خود دور نگه دارند.

یک Honeypot هیچ سرویس واقعی ارائه نمی دهد. هر تعاملی که انجام گیرد، هر تلاشی که برای ورود به این سیستم صورت گیرد، یا هر فایل داده ای که روی یک Honeypot مورد دسترسی قرار گیرد، با احتمال بسیار زیاد نشانه ای از یک فعالیت خرابکارانه و غیر مجاز است. برای مثال، یک سیستم Honeypot می تواند روی یک شبکه داخلی به کار گرفته شود. این Honeypot از هیچ ارزش خاصی برخوردار نیست و هیچکس در درون سازمان نیازی به استفاده از آن نداشته و نباید از آن استفاده کند. این سیستم می تواند به ظاهر یک فایل سرور، یک وب سرور، یا حتی یک ایستگاه کاری معمولی باشد. اگر کسی با این سیستم ارتباط برقرار نماید، با احتمال زیاد در حال انجام یک فعالیت غیر مجاز یا خرابکارانه است.

در حقیقت، یک Honeypot حتی لازم نیست که حتما یک کامپیوتر باشد. این سیستم می تواند هر نوع نهاد دیجیتالی باشد (معمولا از آن به Honeytoken یاد می شود) که هیچ ارزش واقعی ندارد. برای مثال، یک بیمارستان می تواند یک مجموعه نادرست از رکوردهای اطلاعاتی بیماران ایجاد نماید. از آنجاییکه این رکوردها Honeypot هستند، هیچکس نباید به آنها دسترسی پیدا کرده یا با آنها تعامل برقرار کند. این رکوردها می توانند در داخل پایگاه داده بیماران این بیمارستان به عنوان یک جزء Honeypot قرار گیرند. اگر یک کارمند یا یک فرد مهاجم برای دسترسی به این رکوردها تلاش نماید، می تواند به عنوان نشانه ای از یک فعالیت غیر مجاز به شمار رود، چرا که هیچکس نباید از این رکوردها استفاده کند. اگر شخصی یا چیزی به این رکوردها دسترسی پیدا کند، یک پیغام هشدار صادر می شود. این ایده ساده پشت Honeypot هاست که آنها را ارزشمند می کند.

دو یا چند Honeypot که در یک شبکه قرار گرفته باشند، یک Honeynet را تشکیل می دهند. نوعا در شبکه های بزرگتر و متنوعتر که یک Honeypot به تنهایی برای نظارت بر شبکه کافی نیست، از Honeynet استفاده می کنند. Honeynet ها معمولا به عنوان بخشی از یک سیستم بزرگ تشخیص نفوذ پیاده سازی می شوند. در حقیقت Honeynet یک شبکه از Honeypot های با تعامل بالاست که طوری تنظیم شده است که تمامی فعالیتها و تعاملها با این شبکه، کنترل و ثبت می شود.

مزایای استفاده از Honeypot

Honeypot ها صرفا مجموعه های کوچکی از داده ها را جمع آوری می کنند . Honeypot ها فقط زمانی که کسی یا چیزی با آن ها ارتباط برقرار کند داده ها را جمع آوری می نمایند، در نتیجه صرفا مجموعه های بسیار کوچکی از داده ها را جمع می کنند، که البته این داده ها بسیار ارزشمندند. سازمانهایی که هزاران پیغام هشدار را در هر روز ثبت می کنند، با استفاده از Honeypot ها ممکن است فقط صد پیغام هشدار را ثبت نمایند. این موضوع باعث می شود که مدیریت و تحلیل داده های جمع آوری شده توسط Honeypot ها بسیار ساده تر باشد.

Honeypot ها موارد خطاهای تشخیص اشتباه را کاهش می دهند. یکی از مهمترین چالشهای اغلب سیستمهای تشخیصی این است که پیغامهای هشدار دهنده خطای زیادی تولید کرده و در موارد زیادی، این پیغامهای هشدار دهنده واقعا نشان دهنده وقوع هیچ خطری نیستند. یعنی در حالی یک رویداد را تهدید تشخیص می دهند که در حقیقت تهدیدی در کار نیست. هر چه احتمال این تشخیص اشتباه بیشتر باشد، تکنولوژی تشخیص دهنده بی فایده تر می شود. Honeypot ها به طور قابل توجهی درصد این تشخیصهای اشتباه را کاهش می دهند، چرا که تقریبا هر فعالیت مرتبط با Honeypot ها به طور پیش فرض غیر مجاز تعریف شده است. به همین دلیل Honeypot ها در تشخیص حملات بسیار موثرند.

Honeypot ها می توانند حملات ناشناخته را تشخیص دهند. چالش دیگری که در تکنولوژیهای تشخیصی معمول وجود دارد این است که آنها معمولا حملات ناشناخته را تشخیص نمی دهند. این یک تفاوت بسیار حیاتی و مهم بین Honeypot ها و تکنولوژیهای امنیت کامپیوتری معمولی است که بر اساس امضاهای شناخته شده یا داده های آماری تشخیص می دهند. تکنولوژیهای تشخیصی مبتنی بر امضا، در تعریف به این معنا هستند که ابتدا باید هر حمله ای حداقل یک بار انجام شده و امضای آن شناسایی گردد و سپس با استفاده از آن امضا، در موارد بعدی شناخته شود. تشخیص مبتنی بر داده های آماری نیز از خطاهای آماری رنج می برد. Honeypot ها طوری طراحی شده اند که حملات جدید را نیز شناسایی و کشف می کنند. چرا که هر فعالیتی در ارتباط با Honeypot ها غیر معمول شناخته شده و در نتیجه حملات جدید را نیز معرفی می کند.

Honeypot ها فعالیتهای رمز شده را نیز کشف می کنند. حتی اگر یک حمله رمز شده باشد، Honeypot ها می توانند این فعالیت را کشف کنند. به تدریج که تعداد بیشتری از سازمانها از پروتکلهای رمزگذاری مانند تکنولوژی ، و SSL استفاده می کنند، این مساله بیشتر خود را نشان می دهد. Honeypot ها می توانند این کار را انجام دهند، چرا که حملات رمز شده با Honeypot به عنوان یک نقطه انتهایی ارتباط، تعامل برقرار می کنند و این فعالیت توسط Honeypot رمز گشایی می شود.

Honeypot با IPv6 کار می کند. اغلب Honeypot ها صرف نظر از پروتکل IP از جمله IPv6، در هر محیط IP کار می کنند. IPv6 یک استاندارد جدید پروتکل اینترنت (IP) است که بسیاری از سازمانها در بسیاری از کشورها از آن استفاده می کنند. بسیاری از تکنولوژیهای فعلی مانند فایروالها و سنسورهای سیستم تشخیص نفوذ به خوبی با IPv6 سازگار نشده اند.

Honeypot ها بسیار انعطاف پذیرند. Honeypot ها بسیار انعطاف پذیرند و می توانند در محیطهای مختلفی مورد استفاده قرار گیرند. همین قابلیت انعطاف Honeypot هاست که به آنها اجازه می دهد کاری را انجام دهند که تعداد بسیار کمی از تکنولوژیها می توانند انجام دهند: جمع آوری اطلاعات ارزشمند به خصوص بر علیه حملات داخلی.

Honeypot ها به حداقل منابع نیاز دارند. حتی در بزرگترین شبکه ها، Honeypot ها به حداقل منابع احتیاج دارند. یک کامپیوتر پنتیوم قدیمی و ساده می تواند میلیونها آدرس IP یا یک شبکه OC-12 را نظارت نماید.

معایب استفاده از Honeypot

Honeypot ها نیز مانند هر تکنولوژی های دیگر معایبی دارند. آنها برای این طراحی نشده اند که جای هیچ تکنولوژی خاصی را بگیرند.

Honeypot ها دارای یک محدوده دید کوچک و محدود هستند. Honeypot ها فقط همان کسانی را می بینند که با آنها به تعامل می پردازند. در نتیجه حملات بر علیه سایر سیستمها و یا تعاملات انجام شده با سایر سیستمها را مشاهده نمی کنند. این نکته در عین حال که یک مزیت است، یک عیب نیز به شمار می رود. یک Honeypot به شما نمی گوید که سیستم دیگری مورد سوء استفاده قرار گرفته است، مگر اینکه سیستمی که مورد سوء استفاده قرار گرفته با خود Honeypot تعاملی برقرار نماید. برای برطرف کردن این عیب راههای زیادی وجود دارد که از طریق آنها می توانید فعالیت مهاجمان را به سمت Honeypot ها تغییر مسیر دهید. از این میان می توان به Honeytoken ها و تغییر مسیر اشاره کرد.

ریسک هر زمان که شما یک تکنولوژی جدید را به کار می گیرید، آن تکنولوژی ریسکهای مخصوص به خود را نیز به همراه دارد، مثلا این ریسک که یک مهاجم بر این سیستم غلبه کرده و از آن به عنوان ابزاری برای حملات بر علیه اهداف داخلی و خارجی استفاده نماید. حتی سیستمهای تشخیص نفوذ که هیچ پشته IP به آنها تخصیص داده نشده است نیز می توانند در معرض خطر قرار داشته باشند. Honeypot ها نیز در این مورد استثناء نیستند. Honeypot های مختلف سطوح خطر متفاوتی دارند. راههای مختلفی نیز برای کاهش این خطرات وجود دارد. از میان انواع Honeypot ها، هانی نتها بیشترین سطح خطر را دارا هستند.

در حال دریافت نظرات از سرور، لطفا منتظر بمانید

در حال دریافت نظرات از سرور، لطفا منتظر بمانید